Audit Log

< Torna all'Indice | < Precedente: Ruoli e Permessi

L'Audit Log è il registro completo di tutte le operazioni effettuate sulla piattaforma Plant. Ogni azione significativa viene tracciata automaticamente, garantendo trasparenza, sicurezza e conformità normativa.

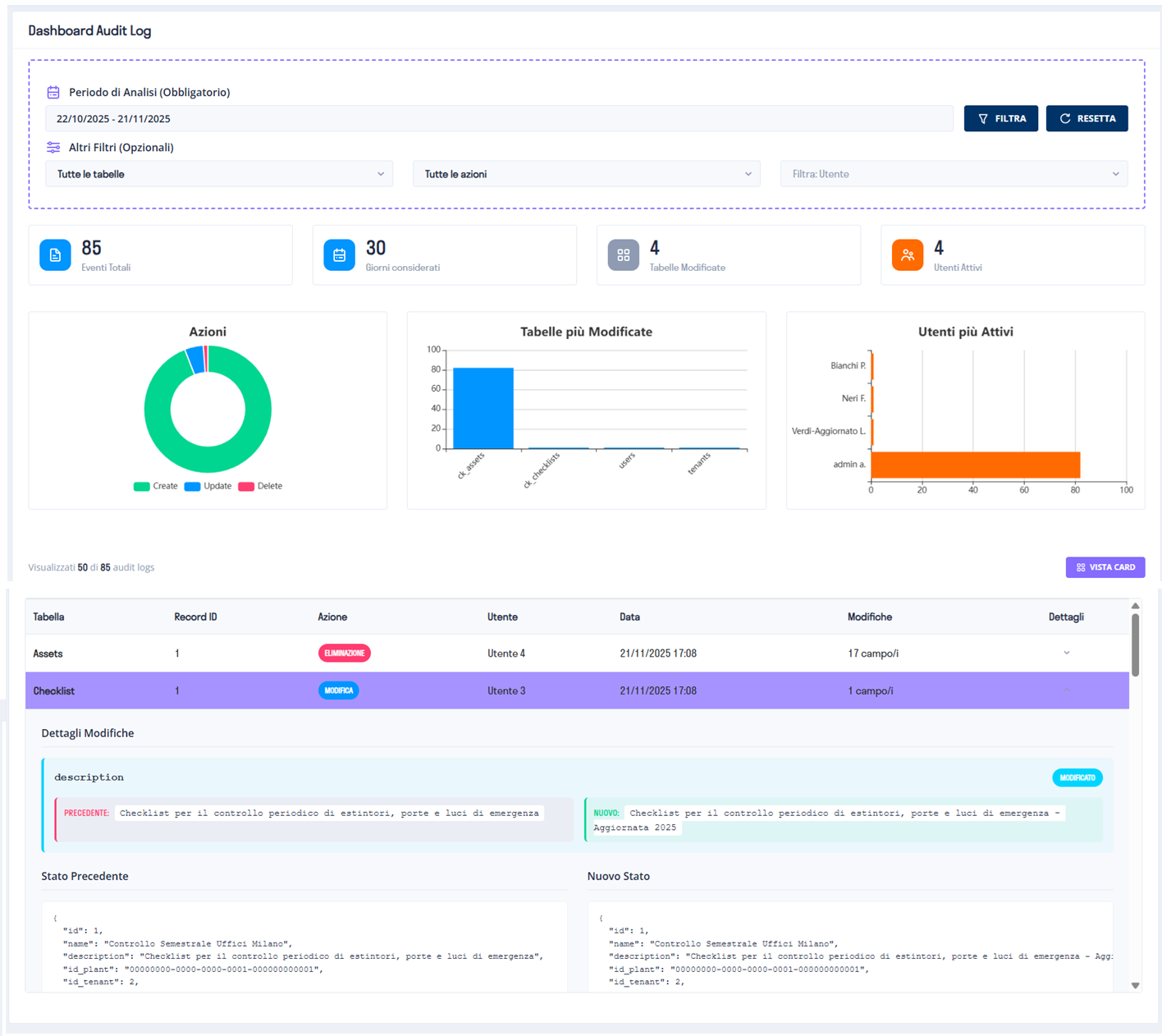

La dashboard dell'audit log con le operazioni tracciate e i filtri avanzati

La dashboard dell'audit log con le operazioni tracciate e i filtri avanzati

A Cosa Serve

- Tracciabilità Completa: Mantieni uno storico di chi ha fatto cosa e quando.

- Sicurezza: Identifica rapidamente accessi non autorizzati o operazioni sospette.

- Conformità: Dimostra di avere un sistema di tracciabilità conforme alle normative (GDPR, ISO, ecc.).

- Analisi: Comprendi come viene utilizzata la piattaforma e identifica eventuali problemi.

Cosa Viene Registrato

L'Audit Log traccia automaticamente:

Operazioni sugli Utenti

- Creazione, modifica ed eliminazione utenti

- Cambio di ruolo o permessi

- Login e logout

- Tentativi di accesso falliti

- Modifiche al profilo utente

Operazioni su Impianti e Asset

- Creazione, modifica ed eliminazione impianti

- Creazione, modifica ed eliminazione asset

- Modifica tipologie asset

- Importazione massiva di asset

- Modifiche alle ubicazioni

Operazioni sulle Checklist

- Creazione, modifica ed eliminazione checklist

- Creazione ed esecuzione di checklist run

- Completamento e firma di esecuzioni

- Modifiche ai punti di controllo

Operazioni sulle Manutenzioni

- Registrazione manutenzioni straordinarie

- Sostituzioni di asset

- Modifiche allo storico

- Allegati e documentazione

Operazioni di Configurazione

- Modifiche alle impostazioni generali

- Modifiche ai ruoli e permessi

- Configurazioni di sistema

- Modifiche al logo aziendale

Informazioni Tracciate

Per ogni operazione, l'Audit Log registra:

- Chi: L'utente che ha effettuato l'operazione (nome, email, ruolo)

- Cosa: Il tipo di operazione (creazione, modifica, eliminazione, visualizzazione)

- Quando: Data e ora precisa dell'operazione (timestamp)

- Dove: Su quale oggetto è stata effettuata l'operazione (impianto, asset, utente, ecc.)

- Dettagli: Informazioni aggiuntive sull'operazione (es. valori modificati, campi aggiornati)

- IP Address: Indirizzo IP da cui è stata effettuata l'operazione

- Device: Tipo di dispositivo utilizzato (web, mobile, tablet)

Interfaccia e Filtri Avanzati

L'interfaccia dell'Audit Log offre potenti strumenti di ricerca e filtraggio:

Visualizzazione Tabellare

- Elenco cronologico: Tutte le operazioni ordinate per data (più recenti in alto)

- Colonne informative: Utente, Azione, Oggetto, Data/Ora, Dettagli

- Paginazione: Navigazione efficiente anche con migliaia di eventi

Filtri Disponibili

Per Utente

- Filtra per utente specifico per vedere tutte le sue azioni

- Utile per audit su utenti specifici o per valutare l'attività

Per Tipo di Operazione

- Creazione (CREATE): Solo operazioni di creazione

- Modifica (UPDATE): Solo operazioni di modifica

- Eliminazione (DELETE): Solo operazioni di eliminazione

- Visualizzazione (READ): Solo operazioni di consultazione (se abilitate)

Per Tipo di Oggetto

- Utenti: Operazioni su utenti

- Impianti: Operazioni su impianti

- Asset: Operazioni su asset

- Checklist: Operazioni su checklist

- Checklist Run: Operazioni su esecuzioni

- Manutenzioni: Operazioni su manutenzioni straordinarie

- Impostazioni: Modifiche alle configurazioni

Per Periodo

- Oggi: Eventi di oggi

- Ultimi 7 giorni: Eventi della settimana corrente

- Ultimi 30 giorni: Eventi del mese corrente

- Periodo personalizzato: Seleziona date di inizio e fine specifiche

Ricerca Testuale

- Cerca per parole chiave nel contenuto degli eventi

- Ricerca full-text su tutti i campi

- Utile per trovare operazioni specifiche

Dettaglio Evento

Cliccando su un evento nell'elenco, puoi visualizzare: - Informazioni complete dell'operazione - Valori prima e dopo la modifica (per operazioni UPDATE) - Contesto completo: Tutti i dettagli dell'azione effettuata - Metadata: IP, device, browser utilizzato

Esportazione

Puoi esportare i dati dell'Audit Log per analisi offline o archiviazione:

Formati Disponibili

- CSV: Per analisi in Excel o altri fogli di calcolo

- Excel (.xlsx): Formato nativo Excel con formattazione

- JSON: Per elaborazioni programmatiche

- PDF: Per reportistica formale

Opzioni di Esportazione

- Esporta tutto: Tutti gli eventi visibili con i filtri correnti

- Esporta selezione: Solo gli eventi selezionati manualmente

- Esporta periodo: Tutti gli eventi di un periodo specifico

Utilizzi Pratici

Audit di Sicurezza

- Verifica chi ha acceduto al sistema e quando

- Identifica tentativi di accesso falliti

- Monitora operazioni sensibili (eliminazioni, modifiche permessi)

Troubleshooting

- Identifica quando e da chi è stata effettuata una modifica problematica

- Ricostruisci la sequenza di eventi che ha portato a un errore

- Verifica se un'operazione è stata completata correttamente

Conformità Normativa

- Dimostra la tracciabilità richiesta da GDPR, ISO 9001, ISO 27001

- Fornisci evidenze per audit esterni

- Documenta il rispetto delle procedure interne

Analisi dell'Utilizzo

- Comprendi quali funzionalità vengono utilizzate di più

- Identifica utenti inattivi o poco attivi

- Ottimizza i processi basandoti sull'uso reale

Conservazione e Sicurezza

Periodo di Conservazione

- I log vengono conservati per il periodo richiesto dalle normative applicabili

- Tipicamente: 1-5 anni per conformità normativa

- Configurabile in base alle esigenze aziendali e legali

Sicurezza

- Immutabilità: I record dell'Audit Log non possono essere modificati o eliminati da nessun utente

- Backup Automatici: I log sono inclusi nei backup giornalieri del sistema

- Crittografia: I dati sono crittografati sia in transito che a riposo

- Accesso Limitato: Solo utenti con ruolo Amministratore o Manager possono consultare l'Audit Log completo

Conformità GDPR

- I dati personali registrati sono trattati in conformità al GDPR

- Possibilità di anonimizzare dati su richiesta (mantenendo la tracciabilità)

- Diritto all'oblio gestito secondo le normative

- Audit trail completo di tutti gli accessi ai dati personali

Best Practices

Revisione Periodica

- Consulta regolarmente l'Audit Log per identificare anomalie

- Imposta alert per operazioni critiche (es. eliminazioni, modifiche permessi)

- Esporta periodicamente i log per archiviazione a lungo termine

Monitoraggio Proattivo

- Controlla i tentativi di accesso falliti

- Verifica le operazioni effettuate da utenti con privilegi elevati

- Monitora le modifiche alle configurazioni di sistema

Documentazione

- Usa l'Audit Log come fonte per documentare modifiche importanti

- Allega export dell'Audit Log a report di audit esterni

- Mantieni una copia offline dei log critici

Vantaggi

- Trasparenza Totale: Ogni azione è visibile e tracciata senza eccezioni.

- Sicurezza Rafforzata: Identifica rapidamente comportamenti anomali o tentativi di accesso non autorizzati.

- Conformità Garantita: Soddisfa i requisiti di tracciabilità richiesti da GDPR, ISO e altre normative.

- Risoluzione Rapida Problemi: Identifica la causa di errori o problemi in pochi minuti.

- Accountability: Ogni utente è responsabile delle proprie azioni, incentivando comportamenti corretti.

- Analisi Avanzate: Comprendi come viene utilizzata la piattaforma per ottimizzare i processi.